Follina по‑своему уникальна. Она не требует активации макросов, при этом позволяет выполнять произвольный код с привилегиями вызывающего приложения. Теоретически запущенный вредонос может изрядно порезвиться в скомпрометированной системе: устанавливать программы, просматривать, изменять или удалять данные, а еще — создавать новые учетные записи. Причем корпорацию Microsoft оперативно предупредили, что обнаружена зияющая дыра в безопасности Office, но компания не предприняла по этому поводу никаких мер, посчитав угрозу несерьезной. Как выяснилось, очень напрасно.

Проблема скрывается в Microsoft Diagnostic Tool (MSDT) — утилите, которая собирает информацию для отправки в службу технической поддержки Microsoft и формирует отчеты об ошибках. Любопытно, что эксплоит можно использовать даже без открытия документа Microsoft Word, для этого достаточно лишь навести курсор мыши на загруженный файл в проводнике: вредоносный скрипт сработает в превью документа. Однако обо всем по порядку.

Первым файл с эксплоитом обнаружил на VirusTotal исследователь, скрывающийся под псевдонимом nao_sec: документ был загружен на VT в апреле 2022 года с белорусского IP-адреса. Следом за изучение опасного файла взялся IT-эксперт Кевин Бомонт и опубликовал в своем блоге подробное описание уязвимости. Он же дал ей название: расшифрованный им образец кода в файле включал ссылку на RAR-архив с именем 05-2022-0438., а 0438 — это телефонный код итальянского городка Follina. Если открыть документ с эксплоитом, этот RAR-архив скачивается на атакуемый компьютер и сохраняется во временную папку.

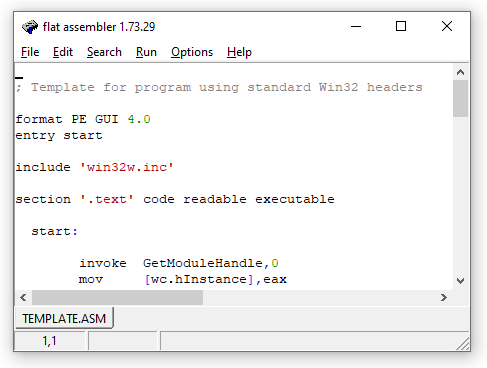

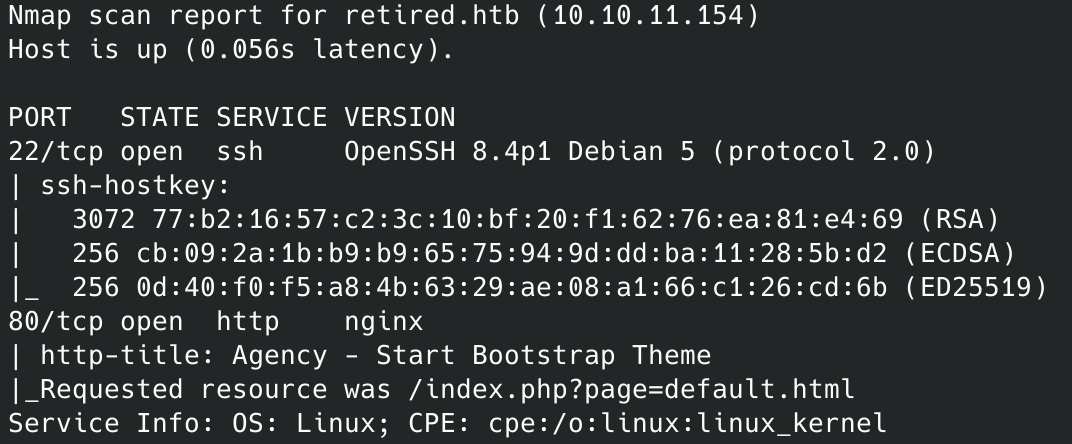

О том, как работает эта уязвимость, получившая в итоге обозначение CVE-2022-30190, подробно рассказывали в исследовании эксперты из Huntress. При распаковке файла с эксплоитом они получили все компоненты, составляющие документ Microsoft Office.

Среди этих составляющих в папке word/ расположен стандартный XML-файл document., в котором содержится список связей для основного XML-файла word/. В document. сосредоточено полезное содержимое документа Word, и, если он не имеет связей с внешними объектами или ресурсами, файл document. обычно пуст. В нашем случае там содержался код, включающий ссылку на некую внешнюю веб‑страницу, расположенную по адресу hxxps[:]//.

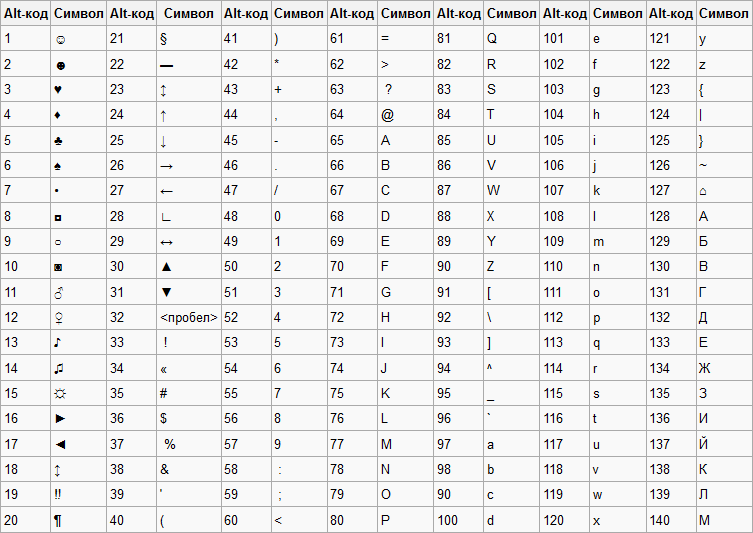

Сейчас сайт, где лежал файл, уже недоступен, но некоторое время назад исследователям все же удалось скачать с него ту самую веб‑страницу. Этот HTML-документ содержал тег < и большое количество закомментированных символов А.

Скачать:

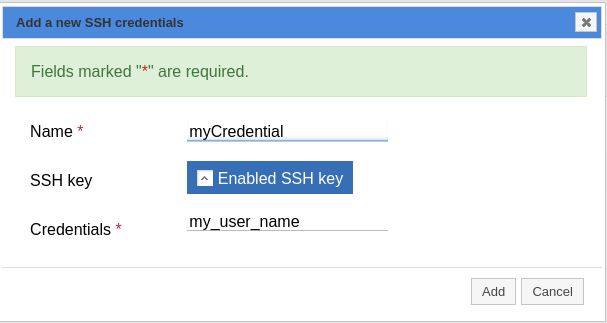

Скриншоты:

Важно:

Все статьи и материал на сайте размещаются из свободных источников. Приносим свои глубочайшие извинения, если Ваша статья или материал была опубликована без Вашего на то согласия.

Напишите нам, и мы в срочном порядке примем меры.